WordPress Brute Force Attacks – 網站登入安全防護

WordPress 網站每分每秒都在進行中,永遠不曉得什麼時候會遇上惡意的攻擊。

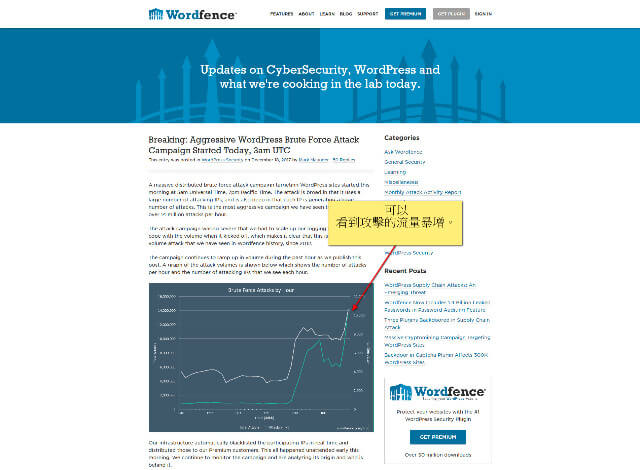

去年 12 月中旬全球 WordPress 網站遭到大量的 WordPress Brute Force Attacks,這是一種行之多年的網路攻擊行動,主要攻擊的方法就是透過密碼猜測,來達到取得網站權限的攻擊行為。很多 WordPress 網站都應該感受到了這一連串的攻擊行為,如果您的網站登入安全防護做的不夠測底,那麼就很難在這一波的網路攻擊行動中倖免於難。2016 年我在 WordPress Protection – 如何建立基本安全防護這一篇文章就跟大家提到,WordPress 網站架設好以後,可以透過幾個簡單的設定,讓自己的網站擁有基本的安全防護,足以抵擋多數的網路攻擊行為。今天則是要跟大家分享如何透過簡單的設計或是外掛程式的幫助,來加強網站的登入安全防護,避免網站受到惡意的攻擊破壞。

WordPress Brute Force Attacks

- 既然這是一種密碼猜測的網路攻擊,那麼是不是將密碼的強度設定提高就可以避免呢?答案是無法避免攻擊行為的進行,但是可以降低被駭的可能性。

- 所以第一要務就是將網站管理者的密碼強度提高,這是什麼意思呢?就是密碼的設定要增加密碼的字數,增加大小寫文字,再加上特殊字元(符號),而這些設定都是幫助網站被輕易攻破的必要條件。

- 如果您的網站管理者帳號是 admin,請立即將它改掉。WordPress 的使用者帳號無法修改,因此您必須新增一個管理者帳號來取代舊的這一個 admin 帳號,新的管理者帳號建立以後,再刪除 admin 這一個舊的管理者帳號。

- 修改了管理者使用名稱與密碼設定,基本上就可以抵擋多數的密碼猜測攻擊。

- 如果您的網路環境是固定 IP,那麼可以在安裝 WordPress 網站的目錄資料夾下的 .htaccess 檔案,新增限制登入的規則,這個限制的語法如下。

|

1 2 3 4 5 6 7 |

# 限制 wp-login.php 登入 IP <Files wp-login.php> order deny,allow Deny from all allow from 123.123.123.123 allow from 456.456.456.456 </Files> |

- 123.123.123.123 與 456.456.456.456 請填入您的確實的固定 IP。這樣子其他網路 IP 的猜測攻擊就無法讀取登入檔案。

- 如果您的網路環境沒有辦法提供固定 IP 的話,那麼也可以透過安裝外掛程式來達到這個限制的功能。

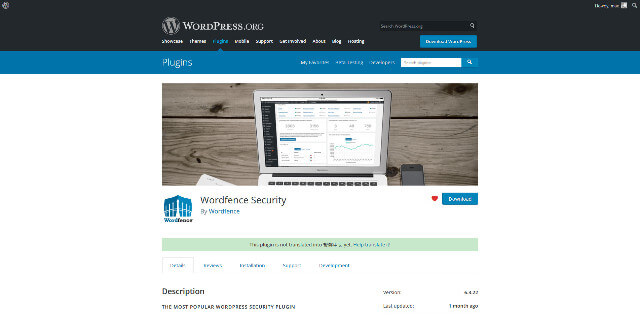

- 外掛程式的話可以試試 iThemes Security (formerly Better WP Security) 或是 Wordfence Security,這兩款外掛程式都有提供防護密碼猜測的功能。

結論

全球有超過 28%的網站採用 WordPress 這套內容管理系統,會成為駭客眼中的目標也是可以預期的。因此,每一位網站管理者對於自己網站的安全防護,都應該具備基本的防護能力,並適時的請求主機商的支援,這樣才能讓自己的 WordPress 網站 順利又安全的運作,這樣才是正確的網站管理。

相關文章推薦:WordPress Protection – 如何建立基本安全防護

參考文件:Breaking: Aggressive WordPress Brute Force Attack Campaign Started Today, 3am UTC

參考文件:Brute Force Attacks